2023年以前に当社で制作したWordpressを利用したウェブサイトにおいて、メールフォームを設置しているお客様の多くは日本製のプラグイン「MW WP Form」を利用しています。

このMW WP Form に重要度高の脆弱性が発見されました。

MW WP Formは既に開発終了が発表され、お取引先様には他のフォーム用プラグインへの移行をアナウンスしております。未だ移行されていないお客様は、改めて速やかに別のフォーム用プラグインへの移行を推奨いたします。

脆弱性の概要

5.1.0以下のMW WP Formには、Unauthenticated Arbitrary File Move via move_temp_file_to_upload_dirの脆弱性が存在しています。

認証されていない第三者によって、サーバー上のファイルが意図しない場所へ移動される可能性があります。

脆弱性の原因

この脆弱性は、MW WP Formから送信されたファイル処理する際に、ファイルの参照先が許可されたディレクトリの内側に収まっているかを確認する処理が不十分な事による起こりうる脆弱性です。

この脆弱性を悪用された場合の被害

WordPressの設定ファイルであるwp-config.phpには、そのWordpressサイトのデータベースへの接続情報(DB名、DBユーザー名、パスワード)が記載されています。

wp-config.php自体は、ブラウザなどでアクセスして閲覧できる状態ではない為、必要な対策を取っていれば通常は不正にアクセスする事はありません。

このwp-config.phpを「uploads」などの公開ディレクトリに移動して、wp-config.phpの内容が読み取られる可能性がございます。

wp-config.phpに記載されているDB接続情報を知られると、悪用した輩からDB内を参照・操作されてWordPress管理者権限の取得やサイト自体を改ざんが可能となり、サイトの悪用・乗っ取りなどの被害に繋がります。

必要な対策

5.1.1へのアップデート

既に開発が終了しているMW WP Formですが、今のところ深刻な脆弱性に対する対応は提供されており、今回の脆弱性についても対応されています。

但し、PHPバージョンが8.0以上である必要がある為、それ以下のPHPを利用している場合は、アップデートが出来ません。

PHPバージョンが原因でアップデートできない場合

PHPバージョンをアップデートする

PHPバージョンを最新のものに切り替える事が適切ですが、それによってサイト自体に不具合が発生する場合がある為、この為だけにアップデートしてしまうのは危険です。一旦は、以下の対策を施して、この機会にPHPバージョンアップをご検討ください。

MW WP Formを利用したフォームを一旦取りやめる

重大な脆弱性が発覚した以上、当プラグインをアップデートせずに使い続ける事は危険です。

脆弱性そのものは以前から存在していた可能性がありますが、脆弱性が公表されると、その仕組みを解析して攻撃に利用するプログラムが作成され、インターネット上で自動的に攻撃を行うケースが増加します。

そのため、脆弱性の公表後は短期間で攻撃が広がる可能性があり、早急な対策が必要となります。

従って、アップデートできない場合は、MW WP Formを無効化(又は無効化の後に削除)して、フォームが利用できない状態にしてください。

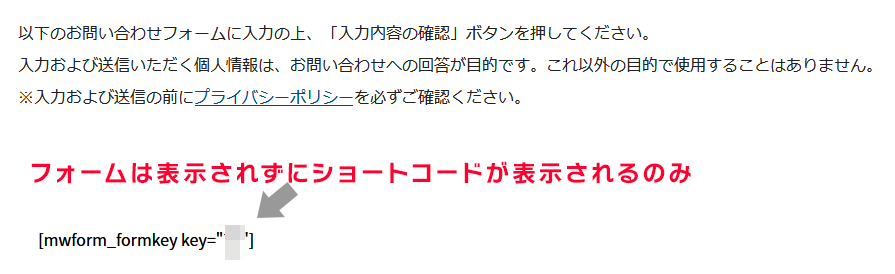

プラグインを無効化すると、単純にプラグインが反応しなくなる為、以下の様にフォームは表示されずショートコードが表示されるだけの状態になります。

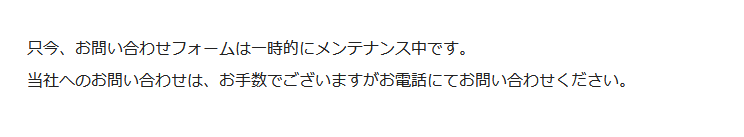

この状態だと、訪問者から「不具合を放置している」と取られてしまいますので、フォーム用の固定ページを編集して、以下の様な表示にしておくと良いでしょう。

MW WP Formから別のフォームプラグインへの移行

MW WP Formは既に開発が終了し現在は、今回の様に深刻な脆弱性が発覚した場合のみ、対応されている状態です。

但し、これもいつまで対応されるか明確ではありません。

出来る限り速やかに代替プラグインへの乗換又はフォームコンテンツの見直しを検討してください。

WordPressサイトと、サーバー内ファイルの確認

この脆弱性を悪用されると、Wordpress自体・サイト自体を乗っ取る事も可能です。その場合は、自分のサイトを定期的に確認していれば気がつくのですが、攻撃者はサイト管理者が気づかない方法で不正利用するケースがほとんどです。

従って、念の為以下の確認を行ってください。

不信なユーザーが登録されていないか確認

WordPressユーザーに管理者権限で不信なユーザーが登録されていないか確認してください。

不信なユーザーが登録されていた場合、直ちにそのユーザーのパスワードを変更した後、サイト自体が改ざんされていないか確認してください。

ワードプレスのディレクトリ/wp-content/uploads に不信なファイルが無いか確認

管理者ユーザーを不正に取得した攻撃者は、/wp-content/uploadsに不正なファイルをアップロードしている事があります。

従って、/wp-content/uploadsに画像・PDF以外の不信なファイルが無いか確認してください。

お客様別の対応について

WordPress保守契約または共用サーバーマネージドプランをご利用のお客様

全て当社にて対応致します。

別のフォームに移行しておらず、MW WP Formを利用し続けているお客様も、必要な対策を行います。

それ以外のお客様

上記の必要な対策を行ってください。

保守契約をご利用いただいていない場合は、有償対応となりますがお客様のウェブサイトに合わせた適切な対応をご提案・対応致しますので当社までご相談ください。